Инструментарий

HEX-редакторы

Один из основных инструментов статического базового анализа — это HEX-редактор. Их много, но в первую очередь необходимо отметить Hiew. Это безусловный лидер и бестселлер. Помимо непосредственно функций HEX-редактора, в нем реализовано еще много дополнительных возможностей, связанных с анализом файла: это и дизассемблер, и просмотрщик секций импорта и экспорта, и анализатор заголовка исполняемых файлов. Главный недостаток — все это не бесплатно (хотя и весьма недорого — от 555 рублей).

HEX-редактор Hiew

Если не хочется тратить деньги, то можно обратить внимание, например, на Hex Editor Neo (есть бесплатный вариант) или на HxD Hex Editor.

Детекторы упаковщиков

Если есть подозрение, что файл упакован, то с помощью детектора упаковщиков можно попытаться определить, какой упаковщик при этом использовался, и попробовать распаковать исследуемый файл. Долгое время безусловным лидером здесь была программа PEiD, и в принципе можно пользоваться и ей, однако поддержка давно прекращена и новых сигнатур для определения типов упаковщика уже никто не выпускает. Альтернатива — Exeinfo PE.

Exeinfo PE

Эта программа, помимо детекта упаковщиков, имеет еще много других функций для анализа исполняемых файлов Windows, и во многих случаях можно обойтись ей одной.

Специализированные утилиты для исследования исполняемых файлов Windows

Программа CFF Explorer из пакета Explorer Suite — это настоящий швейцарский нож для исследователя PE-файлов. Позволяет получить огромное количество разнообразной информации обо всех компонентах структуры PE-файла и, помимо прочего, может служить HEX-редактором.

CFF Explorer

Так что настоятельно рекомендую CFF Explorer, тем более что программа бесплатная.

Python-модуль pefile

Python-модуль pefile позволит обойтись при анализе PE-файлов исключительно интерпретатором Python. С ним практически все операции по базовому статическому анализу можно реализовать путем написания небольших скриптов. Прелесть всего этого в том, что заниматься исследованием PE-файлов можно в Linux.

Модуль присутствует в PyPi, и установить его можно через pip:

pip install pefile

Yara

Ну и в завершение всего списка весьма популярный и востребованный инструмент, ставший своеобразным стандартом в среде антивирусной индустрии, — проект Yara. Разработчики позиционируют его как инструмент, который помогает исследователям малвари идентифицировать и классифицировать вредоносные сэмплы. Исследователь может создать описания для разного типа малвари в виде так называемых правил, используя текстовые или бинарные паттерны.

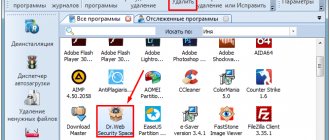

Что такое Bytefence Anti-Malware

Bytefence Anti-Malware — это программное обеспечение, которое борется с вирусами и удаляет их из компьютера. Эта разработка корпорации Malwarebytes. Утилита работает в ручном режиме. Пользователю необходимо самостоятельно запускать ее и указывать разделы для сканирования. В платной ее версии доступно сканирование диска по расписанию, а также ряд дополнительных функций.

В антивирусе задействованы эвристические технологии сканирования. Действия антивируса в первую очередь направлено на выявление и обезвреживание шпионских программ, сетевых червей, троянского ПО и прочего. Еще одной особенностью является восстановление поврежденных файлов системы, которым был нанесен ущерб от вирусов. В общем программа имеет ряд традиционных функций для современного антивируса.

Может оказаться актуальным для вас: Ошибка http-сервера при обновлении Avast

Меры предосторожности

Чтобы обезопасить систему при проведении базового статического анализа подозрительных файлов, необходимо:

- установить запрет на операцию чтения и выполнения анализируемого файла (вкладка «Безопасность» в контекстном меню «Свойства»);

- сменить разрешение файла с .exe на какое-нибудь другое (или вообще убрать расширение анализируемого файла);

- не пытаться открыть файл текстовыми процессорами и браузерами.

Можно обойтись этими мерами и не использовать виртуальную среду, хотя для полной безопасности можешь установить, например, Virtual Box и проводить анализ в нем (тем более что при динамическом анализе без виртуалки, как правило, не обойтись).

Почему он вредоносен?

После проникновения в систему Windows, инфекция win32 malware gen никак себя не проявляет, но все же представляет огромные риски для компьютера и сохраненных на нем данных. Зачастую подобные вредоносные программы выступает в качестве предпосылки для проникновения более вредных и хитрых вирусов. Сразу после проникновения инфекция выходит на связь с сервером и может легко выполнить свой заранее выбранный план, предоставляя возможность другому вредоносному ПО также попасть в систему.

Не удалось устранить проблему? Обратитесь за помощью к специалисту!

В конечном итоге пользователь осознает, что его ноутбук заражен, но сделать что-либо уже достаточно трудно, так как в вирусы полностью заразили систему и начинали ее разрушать. Более того, далеко не все антивирусы способны выявить эти вредоносные программы и избавиться от них.

Поэтому мы всегда рекомендуем дополнительно пользоваться специальными сканерами, они очень эффективны и не требуют установки.

Определение типа файла

Я думаю, тебе известно, что признак PE-файла в Windows — это не только расширение .exe, .dll, .drv или .sys. Внутри него содержатся и другие отличительные черты. Первая из них — это сигнатура из байт вида MZ (или 0x4d, 0x5a в шестнадцатеричном представлении) в самом начале файла. Вторая — сигнатура также из двух байт PE и двух нулевых байтов следом (или 0x50, 0x45, 0x00, 0x00 в шестнадцатеричном представлении).

Смещение этой сигнатуры относительно начала файла записано в так называемом DOS-заголовке в поле e_lfanew, которое находится по смещению 0x3c от начала файла.

Стратегии проникновения вредоносной угрозы

Троянские или вредоносные программы могут попасть в компьютер несколькими способами. Однако большую часть времени пользователи обманываются самостоятельно. Эти кибер-угрозы редко атакуют, используя уязвимости системы.

В большинстве случаев вредоносное ПО заражает систему, когда пользователь:

- открывает зараженное эмейл-вложение;

- загружает незаконные или обманные программы;

- устанавливает поддельные обновления;

- нажимает на вредоносную рекламу или загружает из нее какой-либо контент.

Win32:Malware-gen содержит различные кибер-угрозы, поэтому стратегии проникновения могут отличаться. Таким образом, вы должны быть осторожны и обращать внимание на советы по безопасности в интернете, чтобы избежать атаки:

- устанавливайте программное обеспечение или его обновления с официальных веб-сайтов разработчиков;

- не используйте неизвестные сайты для обмена файлами или P2P сети;

- не нажимайте на агрессивные или привлекательные всплывающие окна, предлагающие загрузить программное обеспечение, предупреждающие о доступных обновлениях или предоставляющие другие предупреждения о безопасности;

- заведитесь антивирусным программным обеспечением, обеспечивающим защиту в реальном времени;

- избегайте посещений игровых, азартных или взрослых веб-сайтов;

- проверьте информацию об отправителе перед открытием неизвестного вложения, включенного в письмо.

Специалисты по безопасности из semvirus.pt также напоминают не загружать незаконный контент, включая программы, фильмы, музыку, книги и т.д. Эти записи обычно содержат вредоносные компоненты, в том числе Win32:Malware-gen.

WWW

- Описание формата PE на сайте Microsoft

- «Исследуем Portable Executable» (Codeby.net)

По большому счету наличие этих двух сигнатур в файле и подходящее расширение свидетельствует о том, что перед нами именно PE-файл, однако при желании можно посмотреть еще значение поля Magic опционального заголовка (Optional Header). Это значение находится по смещению 0x18 относительно начала сигнатуры PE. Значение этого поля определяет разрядность исполняемого файла:

- значение 0x010b говорит о том, что файл 32-разрядный (помни, что в памяти числа располагаются с обратной последовательностью байтов, сначала младший байт и далее старшие байты, то есть число 0x010b будет представлено последовательностью 0x0b, 0x01);

- значение 0x020b говорит о том, что файл 64-разрядный.

Посмотреть это все можно несколькими способами. Первый — с помощью HEX-редактора.

Признаки PE-файла в HEX-редакторе Hiew

Второй — используя CFF Explorer или Exeinfo PE. Они наглядно показывают значения указанных сигнатур.

Третий способ — использовать возможности Python, запустив такой скрипт:

with open(<���������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������

�� можешь использовать вот такое правило для Yara:

import «pe» //импортируем Yara-модуль pe rule is_pe_file { strings: $MZ_signature = «MZ» condition: ($MZ_signature at 0) and (pe.is_32bit() or pe.is_64bit()) }

Описание угрозы

Имя исполняемого файла:

Win32.Malware.Gen

(random).exe

Trojan

Win32 (Windows XP, Windows Vista, Windows Seven, Windows

Метод заражения Win32.Malware.Gen

Win32.Malware.Gen копирует свои файл(ы) на ваш жёсткий диск. Типичное имя файла (random).exe. Потом он создаёт ключ автозагрузки в реестре с именем Win32.Malware.Gen и значением (random).exe. Вы также можете найти его в списке процессов с именем (random).exe или Win32.Malware.Gen.

Если у вас есть дополнительные вопросы касательно Win32.Malware.Gen, пожалуйста, заполните эту форму и мы вскоре свяжемся с вами.

Поиск в VirusTotal по хешу

Отправить на VirusTotal для проверки можно не только сам файл, но и его хеш (md5, sha1 или sha256). В этом случае, если такой же файл уже анализировался, VirusTotal покажет результаты этого анализа, при этом сам файл на VirusTotal мы не засветим.

Думаю, как узнать хеш файла, ты прекрасно знаешь. В крайнем случае можно написать небольшой скрипт на Python:

import hashlib with open(<����������������������������������������������������������������������������

��ультат подсчета хеша шлем на VirusTotal либо применяем мои рекомендации из статьи «Тотальная проверка. Используем API VirusTotal в своих проектах» и автоматизируем этот процесс с помощью небольшого скрипта на Python.

import sys import requests ## будем использовать 2-ю версию API VirusTotal api_url = ‘https://www.virustotal.com/vtapi/v2/file/report’ ## не забудь про ключ доступа к функциям VirusTotal params = dict(apikey=<��������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������������

�� видишь, скрипт получает значение хеша, переданного в виде аргумента командной строки, формирует все нужные запросы для VirusTotal и выводит результаты анализа.

Если VirusTotal выдал в ответ какие-нибудь результаты анализа, это значит, что исследуемый файл уже кто-то загружал для анализа и его можно загрузить туда повторно и получить более актуальные результаты, на чем анализ можно и завершать. Но вот если VirusTotal не найдет файла в базах, тогда есть смысл идти дальше.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Какие проблемы может причинить?

Давай рассмотрим, чем опасен вирус win32 malware gen и что он делает с системой. Несмотря на его незаметность для пользователей, то работает в качестве процесса на заднем плане и действительно несет вред. Он предназначен для предоставления третьим лицам доступа к ПК и возможности похитить личные данные, в том числе пароли, информацию о банковских картах, кредитных картах и прочее. Кроме того, он может украсть средства с любых электронных кошельков.

Кроме вышеперечисленного, существуют и более серьезные проблемы, связанные с воздействием данного вируса. Они включают в себя:

- Неполадки с компьютером.

- Изменения в реестре.

- Сбои в системе.

- Сбои в работе антивируса.

- Нестабильный доступ к Интернету.

- Высокий риск заражения другими угрозами.

- Блокировка некоторых сайтов.

Да, присутствие вируса generic malware в системе абсолютно безобидно. Однако даже если нет прямой угрозы, в один прекрасный момент заражение может привести к сбою и всем известному «голубому экрану». Как итог, вы потеряете все имеющиеся данные, информацию и файлы, и тогда уже будет поздно что-либо предпринимать.